جاسوسی سایبری یکی از نگرانی جدی در میان بازیگران مختلف جهانی ایجاد کرده که رهبران کشورها، کارشناسان حوزه امنیت سایبری مدیران شرکت های بزرگ چند ملیتی و همچنین افراد مختلف از جاسوسی سایبری به عنوان تهدید بزرگی علیه منافع و امنیت شان صحبت می کنند.

جاسوسی سایبری یکی از اصطلاحات جدید در حوزه امنیت سایبری محسوب میشود که نگرانی جدی در میان بازیگران مختلف جهانی ایجاد کرده است. در این راستا بارها مشاهده شده که رهبران کشورها، کارشناسان حوزه امنیت سایبری مدیران شرکتهای بزرگ چند ملیتی و همچنین افراد مختلف از جاسوسی سایبری به عنوان تهدید بزرگی علیه منافع و امنیت شان صحبت میکنند.

بدافزارها به سرعت در حال تغییر هستند و انواع جدید کدهای خرابکار مانند استاکسنت، دوکو و فلیم نشان دهنده این موضوع هستند. دسته دیگری از بدافزارها که اخیرا زیاد ظاهر شدهاند، بدافزارهایی مانند ACAD/Medre.A هستند که برای جاسوسی صنعتی مورد استفاده قرار میگیرند و در آینده نیز بیشتر و بیشتر مشاهده خواهند شد. البته این مسأله جدیدی نیست، چنین وضعیتی قبلا نیز رخ داده است. ولی از آنجایی که با توجه به جریان اطلاعات در رسانهها در مورد بدافزارهای حمایت شده توسط دولتها، مردم به طور کلی نسبت به امنیت آگاهتر شدهاند، اکنون این ناهنجاریها به شکل قاعدهمندتری مورد توجه قرار گرفته و بیشتر کشف میشوند.

چین در صدد این است که در اقتصاد و تکنولوژی از امریکا پیشی گیرد که فعلاً در این رقابت به یک مرحله حساس هم رسیده است. در دسمبر سال ۲۰۱۴ در گزارش سالانه صندوق بین المللی پول مشخص شد که چین یکی از قدرتهای مهم اقتصادی دنیا است. امریکا نیز به این موضوع پی برده است که در جهان بعد از این کشور، چین دومین قدرت است. پیشرفتهای چشمگیر چین در بخشهای اقتصادی، نظامی و تکنالوژیکی امریکا را با چالشهایی مواجه ساخته است. بطور مثال توانایی چین تا حدی که بتواند بر سیستمهای کمپیوتری و شبکههای کمپیوتری امریکا حمله کند و با این توانایی اش در بخشهای حساس امریکا مانند سیستم کمپیوتری میزایل ها، سلاحهای اتومی، سیستم ستلایت، شبکههای کمپیوتری قصر سفید و همچنان بر دیگر نقاط حساس؛ که این توانایی چین، امریکا را هراسان نموده است.

چین و امریکا سعی میکنند که قابلیت حملههای سایبری خود را افزایش بدهند. فعلاً در جهان سه قدرت بزرگ سایبری با همدیگر روبرو اند که عبارت اند از کشورهای امریکا، چین و روسیه. این کشورها کوشش میکنند که رازهای نظامی، سیاسی و اقتصادی یکدیگر را از طریق جنگ سایبری بدست آورند.

ایران در منطقه مخالف امریکا شناخته میشود و گاهگاهی علیه همدیگر حملات سایبری را انجام میدهند. در سال ۲۰۱۴، ادوارد سنودن در افشاگریهای تازه خود گفت که ویروس سکاس نیت، به امر مستقیم رئیس جمهور بارک اوباما بر دستگاهی اتومی نتنز ایران پخش شده بود. این ویروس با همکاری مشترک امریکا و اسرائیل ساخته شده بود تا سیستم اتومی ایران را فلج و از بین ببرد. حمله مشابه در زمامداری بوش هم بر ایران صورت گرفته بود که گفته میشود فعالیتهای اتومی ایران را برای دوسال به تأخیر انداخت.

در سال ۲۰۱۲، بر اکثریت بانکهای امریکا حملات سایبری انجام شد که ایران مسوول این کار شمرده شد.

اواخر اسفند سال گذشته اختلالاتی در زیرساخت ابری کشور بهوجود آمد. اختلالاتی که سرمنشا آن آغاز حملات گسترده و متفاوتی بود که آسیبهایی را به دیتاهای مشتریانی که در دیتاسنترها حضور داشتند وارد و کسب و کار آنان را با اختلال روبهرو کرد.

مجموعه ابرآروان که زیرساخت ابری کشور را ارائه میدهد به دلیل جلوگیری از پیش روی آسیبها همه دسترسی مشتریان را قطع کرد. این اتفاق تلخ باعث بروز مشکلاتی شد که عمده آن از دست رفتن اطلاعات برخی از کسبوکارهایی بود که از این مجموعه خدمات میگرفتند. اما یک مساله دیگر نیز مطرح شد و آن اینکه مجموعه ابرآروان بازوی اجرایی کشور برای آمادهسازی قطع اینترنت است.

سیدابوالحسن فیروزآبادی دبیر شورای عالی فضای مجازی، با بیان این که حمله سایبری به جایگاههای سوخترسانی توسط یک کشور خارجی انجام شده، و با تمهیداتی که از قبل از لحاظ امنیتی در نظر گرفته شده بود، به هیچ وجه به اطلاعات سهمیه مردم لطمهای وارد نشده و فقط در نظام خدمترسانی اختلال ایجاد شده است. درباره حمله به جایگاههای سوخترسانی توضیح داد: این حمله ساعت ۱۱ صبح سهشنبه اتفاق افتاد و ما در همه جایگاههای بنزین کشور شاهد اختلال وسیع بودیم. دستگاههای مربوطه به مساله پرداختند و علائم یک حمله سایبری را مشاهده کردند. این حمله سایبری خوشبختانه خسارتهای سختافزاری به دنبال نداشته و فقط در ارائه خدمت به شهروندان ایجاد اختلال کرد که کارشناسان در مدت کوتاهی توانستند راه حل رفع مشکل را پیدا کنند. حدود ۴۶۰۰ جایگاه سوخترسانی بنزین در کشور داریم که باید اصلاحاتی در برنامه نرمافزاریشان انجام دهند و این کار از ساعت پنج بعدازظهر بهتدریج در حال انجام است.

خط مشی دادههای جاسوس سایبری

باید مراقب باشید که چه کسانی مجوز دسترسی به اطلاعات حساس را دارا هستند. در بسیاری از موارد دادههای حاوی داراییهای معنوی سازمان، بر روی شبکه در اختیار بسیاری از افراد قرار دارد و به راحتی در دسترس است.

این روش ممکن است یک روش ارزان قیمت به نظر برسد، ولی در نهایت ممکن است بیش از ارزش خود برای شما دردسر درست کند. شما نمیدانید که این سیستم کجا بوده است، چه نوع نرمافزارهایی بر روی آن نصب شدهاند و غیره. اگر از این روش استفاده میکنید، حداقل باید نصب نرمافزار مدیریت/نگهداری را اجبار نمایید. همچنین اطمینان حاصل کنید که یک نوع مکانیزم کنترل سیستم وجود دارد که از نشت دادهها جلوگیری میکند. به این ترتیب که وقتی این دادهها بعدا بر روی سیستم دیگری در محیط شرکت مورد استفاده قرار میگیرد، به سادگی بازگشایی میشود. اما زمانی که بر روی سیستمی که دارای مکانیزم کنترل سیستم و متعلق به شرکت نیست قرار میگیرد، غیر قابل استفاده میشود.

از زیرساختهای حیاتی خود محافظت کنید

شبکه داراییهای معنوی سازمان را از شبکه شرکت جدا کنید و مجوز دسترسی به این شبکه را فقط به افرادی بدهید که واقعا به آن نیاز دارند. اینکه چه کسانی مجوز کار بر روی این شبکه را دارا هستند و دسترسی فیزیکی به محلهایی دارند که میتوانند به این شبکه دسترسی داشته باشند، باید تصمیمگیری شده و به روشنی تعیین گردد. اما حتی اگر توصیههای واضح امنیتی برای کارمندانی که به این محیطها دسترسی دارند ارائه داده و آنها را به خوبی کنترل نمایید، آیا اطمینان دارید که کارمندان شرکتهای پیمانکار شما که به این محیطها رفت و آمد دارند نیز توسط شرکت خود مورد نظارت قرار میگیرند؟ یا اینکه از نماینده شرکت تولید کننده سختافزار مورد استفاده خود که برای نگهداری و تعمیر آن به شرکت شما میآید، مطمئن هستید؟ یا بر لپتاپی که این فرد برای بررسی کار سختافزار شما به آن متصل میکند، نظارت دارید؟

رفتارهای غیرمنتظره را مورد نظارت قرار دهید

انجام این مورد از همه موارد قبل سختتر است، چراکه در حقیقت شما نمیدانید باید منتظر چه چیزی باشید. در یک مورد اخیر (ACAD/Medre.A) که مشکوک به جاسوسی صنعتی است، این بدافزار کپیهایی از طرحها و اسناد صنعتی را از طریق SMTP برای ایمیلی در چین ارسال میکرد. توجه داشته باشید که هیچ دلیلی وجود ندارد که هیچ کدی به جز عامل انتقال ایمیل (Mail Transfer Agent) شرکت، دارای قابلیت ارسال ایمیل باشد. با تنظیمات صحیح فایروال (و سیستم هشدار)، این انتقالات باید مورد توجه قرار گرفته و از آن جلوگیری شود. دهها هزار طرح صنعتی لو رفته به روشنی نشان میدهد که پیادهسازی معیارهای اولیه نظارت در بسیاری از سازمانها صحیح نیست. در شرایط دیگر، ارتباطات مداوم بر روی پورتهایی که چندان معمول نیستند با یک (یا یک مجموعه کوچک) آدرس آیپی یکتا نیز میتواند نشاندهنده اتفاقی غیر عادی باشد.

هیچ راهنمای واقعی وجود ندارد که به شما نشان دهد چگونه از خود در برابر حملات هدفمندی که سعی در سرقت داراییهای معنوی سازمان شما دارند محافظت نمایید؛ و واقعیت این است که در جایی که این حملات در مقیاس کوچک باشند، میتوانند برای مدتهای طولانی جلب توجه نکرده یا اینکه به طور کلی کشف نگردند. اگر میخواهید امنیت خود را حفظ کنید و داراییهای معنوی سازمان خود را دور از دسترس هکرها قرار دهید، آگاه و هشیار بودن، مشاهده وبسایتهای شرکتهای امنیتی، مطالعه درباره نحوه عملکرد تهدیدات جدید و حصول اطمینان از به کار گیری راهکارهای محافظتی در برابر آنها، یک الزام است.

دلیل گسترش جاسوسی صنعتی سایبری چیست؟

اصولا جاسوسی صنعتی در گذشته به گستردگی وجود داشته و یکی از حوزههای برجسته جاسوسی و رقابت بین کشورهای مختلف بوده است. با این حال، فضای سایبر همچون سایر حوزه ها، عملا انقلابی در این عرصه ایجاد کرده، به شکلی که برای تبیین این تحول جدید، از مفهوم جاسوسی سایبری صنعتی استفاده میشود. در واقع، همچون سایر حوزهها و ابعاد، ایجاد فرصت و امکان گسترده برای جاسوسی، یکی از تاثیرات انقلاب گونه فضای سایبر برای جاسوسی در این عرصه محسوب میشود. بر این اساس، بر خلاف گذشته که شرکتها و مراکز مهم صنعتی و اقتصادی در زمینه حفظ اطلاعات و دانش حساس خود دست را داشتند، امروزه این مهاجمان هستند که به واسطه دسترسی به فضای سایبر، دست بالا را دارند. در این زمینه میتوان به اطلاعات منتشر شده توسط دولت و مراکز مختلف آمریکایی اشاره کرد؛ که نشاندهنده سطح وسیعی از موفقیت در عرصه جاسوسی سایبری برای مهاجمان به خصوص دولت و شرکتهای چینی است. نگاهی به دستاوردهای اقتصادی چین که به باور بسیاری حداقل بخشی از آنها ناشی از کپی برداری از دانش شرکتهای غربی است، خود گویای این مطلب است.

تحول دیگری که در جاسوسی صنعتی سایبری در مقایسه با جاسوسی صنعتی سنتی میتوان مشاهده کرد، تعدد بازیگران در کنار بازیگران دولتی است. در واقع در جاسوسی صنعتی سنتی معمولا نقش دولتها برجسته است. بر این اساس، در جاسوسی صنعتی یا دولتها به شکل مستقیم از طریق سیستمهای اطلاعاتی و جاسوسی خود، برای به دست آوردن اطلاعات و دانش صنعتی و اقتصادی دست به اقدام میزنند یا اینکه عملا از اقدام شرکتها و مراکز صنعتی فعال در این حوزه حمایت میکنند. محدودیتها و محذورات گستردهای در عرصه جاسوسی صنعتی در معنای سنتی وجود دارد که باعث میشد دولتها توانایی، تجربه و دانش لازم برای ورود به آن را داشته باشند.

با وجود این، در عرصه جاسوسی سایبری صنعتی، عملا فضا برای ورود سایر بازیگران مهیاست. برای نمونه بر اساس اطلاعات موجود، بسیاری از شرکتهای چینی به جای سرمایه گذاری برای تحقیق و توسعه، عملا بخشی را برای جاسوسی صنعتی از غرب ایجاد کرده اند که عمدتا با توسل به فضای سایبری صورت میگیرد. در این زمینه حتی شرکتهای مافیایی تشکیل شده که دست به جاسوسی سایبری میزنند و اطلاعات سرقت شده را به شرکتهای مختلف میفروشند.

البته چین نیز بارها ادعا کرده است که به کرات از سوی آمریکا هدف حملات و سرقتهای سایبری قرار گرفته و به دفعات یادداشتهای اعتراض تسلیم واشنگتن کرده است. شرکت امنیت سایبری چیهو ۳۶۰ که مخصوص مقابله با هکرها و ویروس هاست در گزارشی آورده که آمریکا برای ۱۱ سال از سال ۲۰۰۹ میلادی اقدام به جاسوسی سایبری از چین کرده است. این شرکت میافزاید که موسسات تحقیقاتی، سازمانها و شرکتهای هوانوردی، نهادهای دولتی، شرکتهای نفتی و اینترنتی از جمله در شهر پکن و دو استان گوانگ دونگ و جه جیانگ در جنوب و شرق چین هدف این حملات، سرقتها و جاسوسیهای سایبری یک گروه هکر از سازمان سیا آمریکا بوده اند.

اما برای محافظت از یک سازمان یا شرکت در برابر این حملات هدفمند چه میتوان کرد؟

نخست باید توجه کرد که حملات هدفمند معمولا توسط معیارهای معمول امنیتی قابل مشاهده نیستند و حتی توسط بهروزترین ضد بدافزارها نیز تشخیص داده نمیشوند. البته این قطعا به معنای توقف استفاده از نرمافزار ضد بدافزار نیست، چرا که این نرمافزارها یک خط دفاعی مهم برای شناسایی و حذف تهدیدات هستند. همچنین نرمافزارهای ضد بدافزار روز به روز هوشمندتر میشوند و ممکن است نسخههای جدید آنها قادر به تشخیص تهدیدات بر اساس تشخیص رفتاری باشند، ولی حتی اگر اینطور نباشد، زمانی که پایگاه داده امضاهای ویروسها بهروز میگردد، ممکن است ناگهان متوجه شوید که شبکه شما آلوده شده است. حتی اگر سیستم شما مورد سوء استفاده قرار گرفته و دادهها نشت پیدا کرده باشند، با استفاده از این نرمافزارها حداقل شما متوجه میشوید که دچار مشکل شدهاید و میتوانید شروع به ترمیم خرابی و استفاده از پروتکلهای بهبود نمایید.

اغلب این حملات با استفاده از اطلاعاتی از درون سازمان ساخته شدهاند که به مهاجمان اجازه میدهد ضربه خود را بهتر وارد نمایند. به همین دلیل برای محافظت بهتر از سازمان و داراییهای آن در مقابل این حملات جاسوسی سایبری که سعی در سرقت داراییهای معنوی سازمان شما دارند، باید پیشبینیهای لازم را به عمل آورده و گامهای مورد نیاز را به کار بندید.

تولید 300 هزارتن کاتد به رغم کاهش بیش از 16 هزار تنی مصرف قراضه مس در سال 1401

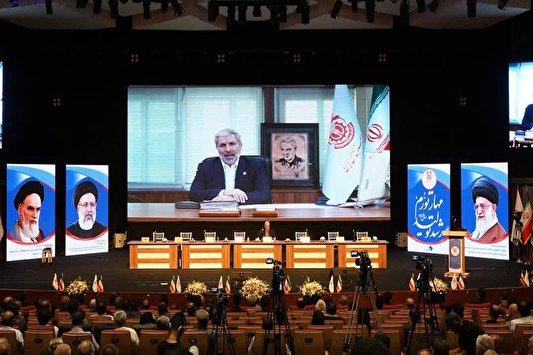

مدیرعامل مس در مجمع عمومی عادی این شرکت که با حضور اکثریت سهامداران در تالار وزارت کشور برگزار شد از کسب رتبه پنجم ذخایر جهانی مس تنها با اکتشاف 7 درصدمساحت کشور خبر دادو گفت: با توسعه اکتشافات رسیدن به رتبه دوم و سوم جهانی نیز برای ایران متصور است.